Inviertes gran parte de tu jornada laboral trabajando intensamente frente a la brillante pantalla, cierras tu importante y confidencial videollamada corporativa y, con un sentimiento de profundo alivio mental, pulsas rápidamente y sin miramientos el pequeño, retroiluminado y tranquilizador botón físico de «silencio» en el brillante teclado de tu flamante y caro ordenador portátil de trabajo diario.

Observas instintivamente cómo una reconfortante y minúscula lucecita naranja, blanca o roja se enciende estáticamente junto al icono del pequeño micrófono serigrafiado en el plástico duro, y asumes de forma inconsciente y completamente ingenua que tu ansiada, estricta y blindada privacidad de micrófono portátil está total y absolutamente garantizada a cal y canto de manera inexpugnable frente a escuchas ajenas.

Esta falsa, dulce y masiva creencia universal entre la inmensa mayoría de los usuarios tecnológicos de a pie no es absolutamente más que un grandísimo, peligroso y letal espejismo técnico del hardware de consumo de la industria moderna capitalista.

La dolorosa, invisible y cruda realidad técnica y estructural del inmenso y vasto mercado tecnológico de venta masiva dicta rígidamente y sin compasión que, en una proporción alarmante e inmensa de los ordenadores modernos vendidos y facturados a nivel global en la actualidad, ese pequeño, satisfactorio y mecánico botón de plástico no corta real, mágica ni físicamente la vital electricidad interna del delicado micrófono integrado.

Únicamente y de forma puramente superficial, envía una dócil y fácil orden informática al complejo sistema operativo que, tal y como detallamos en nuestro exhaustivo informe tecnológico sobre el rastreo de internet invisible y malicioso en el PC, puede ser fácilmente y en remoto ignorada o revertida mágicamente por un simple software astuto sin que tú llegues a sospechar nada oscuro.

En este artículo vas a encontrar:

- La peligrosa e invisible diferencia fundamental que existe entre el débil software y el hardware físico puro.

- Cómo el letal y silencioso malware cibernético anula magistralmente e ignora las falsas luces indicadoras LED.

- El vital, glorioso y sumamente necesario regreso salvador de los interruptores de desconexión físicos puros en marcas selectas.

- Las mejores y más estrictas prácticas para blindar legalmente el dispositivo portátil empresarial y personal de la familia en casa frente a hackers y espías.

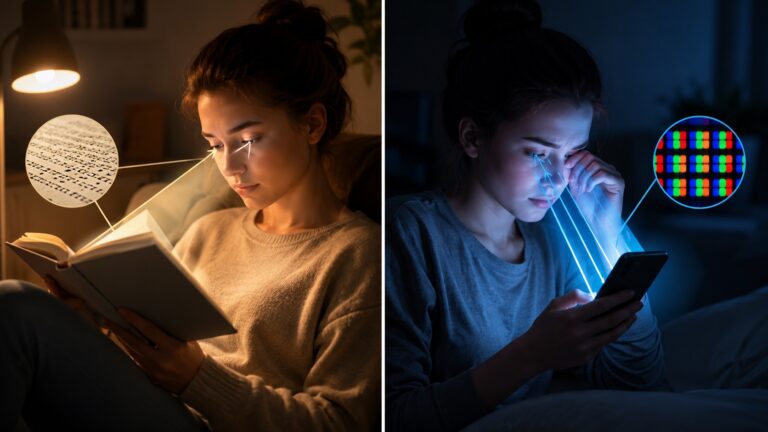

La ilusión de seguridad: Corte de software vs. Corte de hardware

Para lograr comprender la inmensa y absoluta urgencia de este gran problema técnico de pura seguridad corporativa, primero y ante todo debemos diseccionar analítica y milimétricamente qué ocurre por debajo del plástico del teclado de forma mágica cuando interactúas con él en plena jornada de reunión de Zoom.

En el noventa por ciento inmensamente abrumador de los delgados, bonitos y estilizados portátiles modernos vendidos, el famoso botón con el icono del micrófono rayado o tachado diagonalmente es una simple y mundana tecla de comando de software virtual (exactamente de la misma y aburrida forma lógica e inofensiva en la que funciona la letra «A» o el «Espacio» para escribir un texto plano en Word).

Al tú presionarlo físicamente con tu cálido dedo índice, tu dedo simplemente envía silenciosamente al profundo núcleo central del sistema operativo principal (ya sea el famoso Windows o el pulido macOS) una educada instrucción de texto virtual pidiéndole, por favor, que modifique el volumen lógico e interno de ganancia de captación y lo baje obedientemente a nivel cero.

El importantísimo sensor acústico real, la pastilla metálica, sigue siempre, eterna e ininterrumpidamente, conectado con fuerza a los cables eléctricos de energía de la placa base, escuchando ciegamente, pero con un tapón digital y virtual en el registro del ordenador. Por el contrario y de forma salvadora, un corte de hardware puro rompe y sección físicamente el cable de cobre interno, un proceso mágico que deja al sensor metálico verdaderamente muerto, frío, impotente y sordo, sin un solo voltio que lo alimente en secreto.

El aterrador malware y el secuestro invisible de los micrófonos

La inmensa y gravísima vulnerabilidad letal inherente y pura de depender ciega, exclusivamente e infantilmente del inestable software virtual de control para garantizar el silencio del hogar radica de nuevo en la inmensa fragilidad de la propia programación.

Los hábiles y oscuros hackers mundiales modernos, y los poderosos e indetectables troyanos cibernéticos de acceso remoto bancario avanzado de última generación técnica (comúnmente denominados RATs, por sus temibles siglas en inglés de Remote Access Trojans), han logrado perfeccionar con suma paciencia el silencioso, terrorífico y sucio arte de secuestrar sin hacer ruido todos los controladores profundos (drivers) internos de audio e imagen y vídeo del valioso PC sin avisar jamás de su ilegal intrusión al antivirus de pago del usuario final ingenuo.

Una vez que el peligroso, indeseado y hostil intruso silencioso logra hábilmente escalar los estrictos e inútiles privilegios legales dentro del propio entorno, infectando con astucia a tu viejo y querido portátil tras abrir incautamente un falso archivo adjunto del correo electrónico corporativo de la empresa o pinchar sin dudar en un enlace de spam, el malware se salta maravillosamente las órdenes de los programas que abres.

Tal y como lleva alertando la poderosa y respetada Electronic Frontier Foundation (EFF) en sus numerosos artículos técnicos, estos programas maliciosos levantan de forma silenciosa e imperceptible el bloqueo lógico del micrófono táctil de software, activan la grabación profunda de alta definición, encriptan rápidamente el gran archivo de voz obtenido, y lo mandan en pequeños, rápidos e invisibles y silenciosos paquetes robados a un oscuro y frío servidor localizado en el este de Europa u otro país inalcanzable.

Manteniéndote además en todo momento la engañosa lucecita LED de seguridad del teclado eternamente encendida y estática en color naranja pacífico, para mantener así tu torpe ilusión ignorante y estúpida de que sigues y estás a salvo y tranquilo.

La necesaria y revolucionaria vuelta de los interruptores físicos «Kill Switch»

Frente a este dantesco, descorazonador y aterrador panorama de desprotección cibernética masiva, la verdadera, ruda y contundente solución no pasa en absoluto por rendirse, sino por algo físico y real. Tras muchos años soportando amargas quejas institucionales justificadas de agencias de inteligencia serias y corporaciones paranoicas por el gran problema de la Privacidad micrófono portátil, unas pocas e innovadoras marcas específicas e importantísimas del duro mercado tecnológico de consumo (notablemente fabricantes puros como Purism, System76 e incluso gamas altas ejecutivas del gigante HP o Lenovo) han decidido reinstaurar, gloriosa y analógicamente, un elemento mágico del viejo mundo pasado: el valiosísimo «Kill Switch» mecánico e inquebrantable por el hacker moderno.

Hablamos textualmente y sin filtros de la implementación comercial de pequeñas, físicas y durísimas pestañas mecánicas deslizantes situadas físicamente a lo largo de los fríos bordes metálicos de plástico exterior de la bonita y estética carcasa principal del portátil.

Al mover con cierta fuerza física del pulgar este viejo interruptor de la tecnología analógica antigua, estás seccionando, rompiendo y separando interna, violenta y literalmente por arte de física clásica el circuito de alimentación eléctrico cerrado y vivo que va conectado directo a las patas integradas de cobre del sensible micrófono en placa y al pequeño y frágil chip sensor visual de luz integrado en la famosa y espiada cámara web frontal HD del usuario en videollamada de empresa a altas horas de la madrugada, dejándolos completamente sordos, y permanente y absolutamente ciegos a nivel anatómico del circuito sin discusión alguna posible.

Un hacker situado al otro lado del océano infinito puede poseer y lucir de forma orgullosa las mejores armas de software del mundo delictivo, todo el tiempo del globo y miles de millones de euros en la profunda web de internet, pero ni en un millón de años en este planeta azul podrá mágicamente salvar una enorme brecha física en un cable de cobre mediante simples líneas de código a distancia. El software, por muy bueno que sea, rinde sumisión infinita frente a las leyes de la electrónica real y táctil que tocamos.

🚀 ¿Te ha gustado?

No te pierdas lo próximo. Únete al canal de Telegram y recibe las curiosidades directo en tu móvil.

Unirme al Canal GRATIS